Phishing-Welle nutzt öffentliche Bauakten für Millionenbetrug

05.01.2026 - 05:12:12Cyberkriminelle attackieren mit gefälschten Rechnungen gezielt Bauherren und Behörden – eine Gemeinde verlor bereits 3,3 Millionen Euro.

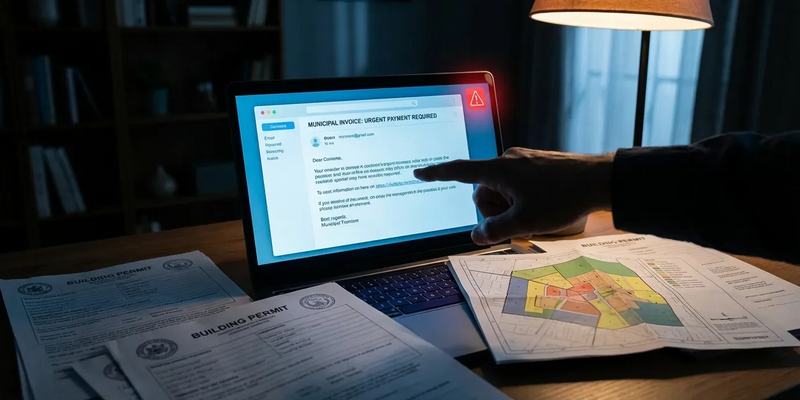

Die ersten Tage des neuen Jahres brachten eine alarmierende Eskalation von Phishing-Angriffen auf die deutsche Bau- und Planungsbranche. Angreifer nutzen systematisch öffentlich zugängliche Bauakten und Sitzungsprotokolle, um täuschend echte Rechnungen für angebliche Genehmigungsgebühren zu verschicken. Die Gefahr wurde am Wochenende drastisch bestätigt: Das Warren County im US-Bundesstaat New York gab bekannt, durch einen betrügerischen Lieferanten-Impersonisierungstrick 3,3 Millionen Euro verloren zu haben.

Sicherheitsexperten warnen vor einer systematischen Jagd auf private und gewerbliche Bauherren. Die Angreifer durchforsten öffentliche Genehmigungsportale und Bauausschuss-Agenden nach laufenden Anträgen. Wie die Stadt Newburyport in Massachusetts bereits am 31. Dezember 2025 warnte, erhalten Antragsteller dann E-Mails, die vorgeblich von der Bauaufsicht stammen.

Diese Nachrichten behaupten, eine Baugenehmigung sei „zahlungsabhängig genehmigt“ und enthalten täuschend echte Rechnungen für „Antragsprüfung“ oder „Bearbeitungsgebühren“. Besonders perfide: Die Betrüger nennen konkrete Projektadressen, Antragstellernamen und sogar echte Namen von Mitarbeitern der Behörden – Daten, die sie aus öffentlichen Online-Portalen abgreifen. Die Zahlung wird per Überweisung oder Lastschrift gefordert, oft mit der Drohung von Projektverzögerungen.

Gefälschte Rechnungen und Lieferanten-Imitatoren wie im Warren‑County‑Fall sind heute kein Einzelfall. Das kostenlose Anti‑Phishing‑Paket erklärt in vier praxisnahen Schritten, wie Behörden, Bauunternehmen und private Bauherren personalisierte Zahlungsaufforderungen erkennen, Überweisungen sicher prüfen und CEO‑Fraud samt Kontomanipulation verhindern. Enthalten sind konkrete Prüflisten, Hinweise zur Absenderprüfung und Musterfragen für die Offline‑Verifizierung. Jetzt Anti-Phishing-Paket sichern

Warren County: 3,3 Millionen Euro in falschem Konto

Während einzelne Bauherren um Tausende Euro betrogen werden, zeigt der Fall im Warren County das massive Risiko für die öffentliche Hand. Dort gingen Anfang Januar 3,3 Millionen Euro an Steuergeldern verloren. Die Angreifer gaben sich als legitimer Lieferant, die Baufirma Peckham Industries, aus.

Mit einer „subtilen, aber kritischen Änderung“ in der E-Mail-Korrespondenz überlisteten sie die Finanzabteilung der Bezirksverwaltung. Die Betrüger leiteten Zahlungen auf ein falsches Konto um, nachdem sie den Kommunikationsstil und Rechnungsaufbau des echten Unternehmens minutiös studiert hatten. Sicherheitsanalysten sehen hier einen klaren Zusammenhang: Die Angriffe auf Behörden und private Antragsteller basieren auf derselben gründlichen Erkundung behördlicher Abläufe.

So funktioniert der „Genehmigungsgebühren“-Betrug

Der neue Fokus auf private Antragsteller markiert eine „volumenorientierte“ Weiterentwicklung der Angriffe. Statt weniger hoher Summen zielen die Kriminellen nun auf viele kleinere Beträge – bleiben dabei aber hochgradig personalisiert.

Die typischen Merkmale der aktuellen Welle:

* Domain-Spoofing: Die E-Mails scheinen von behördlichen Adressen zu kommen, nutzen aber ähnlich klingende Domains wie „@bauamt-stadt.de“ statt „@stadt.de“.

* Automatisierte Datensammlung: Öffentliche „OpenGov“-Portale und Sitzungsunterlagen werden automatisiert nach Kontaktdaten und Projektständen durchsucht.

* Unübliche Zahlungswege: Echte Behörden fordern Genehmigungsgebühren fast nie per Überweisung an. Üblich sind sichere Online-Portale oder Überweisungen nach Rechnungserhalt. Die Betrüger drängen dagegen auf elektronische Sofortzahlungen.

Prävention: Drei kritische Prüfschritte

Viele Kommunen in betroffenen Regionen reagieren bereits: Sie entfernen vollständige Antragsunterlagen von ihren Webseiten oder beschränken den öffentlichen Datenzugriff. Für Bauherren und Unternehmen geben Sicherheitsbehörden klare Handlungsempfehlungen.

Vor jeder Zahlung sollten Antragsteller:

1. Die Absenderadresse prüfen: Stammt die E-Mail wirklich von der offiziellen .gov– oder .de-Domain der Kommune?

2. Offline nachfragen: Die Bauaufsicht unter einer öffentlich gelisteten Telefonnummer kontaktieren – niemals unter der in der verdächtigen E-Mail angegebenen Nummer.

3. Überweisungen hinterfragen: Jede behördliche Aufforderung zu Bitcoin-, Geschenkkarten- oder dringenden Überweisungen ist höchst verdächtig.

Die erfolgreichen Angriffe deuten auf ein schwieriges Jahr für die Cybersicherheit von Kommunen hin. Angesichts milliardenschwerer Bauvolumen bleibt der Sektor ein lukratives Ziel. Bundesbehörden wie das FBI arbeiten an Richtlinien zur Absicherung öffentlicher Daten. Bis dahin liegt die Wachsamkeit bei den Behörden – und jedem einzelnen Bauherrn.

PS: Wenn öffentliche Projektakten online stehen, erhöhen sich die Risiken für stark personalisierte Phishing‑Angriffe – gerade auf Behörden und Bauherren. Der praxisnahe Leitfaden zeigt Branchenbeispiele, die psychologischen Tricks der Täter und eine leicht umsetzbare Schritt‑für‑Schritt‑Checkliste, mit der Sie Zahlungsprozesse sofort härten und betrügerische Rechnungen entlarven. Besonders geeignet für Kommunen und Finanzabteilungen. Anti-Phishing-Guide jetzt herunterladen