Phishing-Welle nutzt Namen von Norton und McAfee

15.01.2026 - 06:52:12Eine raffinierte Betrugswelle zielt mit gefälschten Zahlungserinnerungen auf Verbraucher und Unternehmen ab. Die Angreifer nutzen das Vertrauen in bekannte Sicherheitsmarken aus, um sensible Daten zu stehlen.

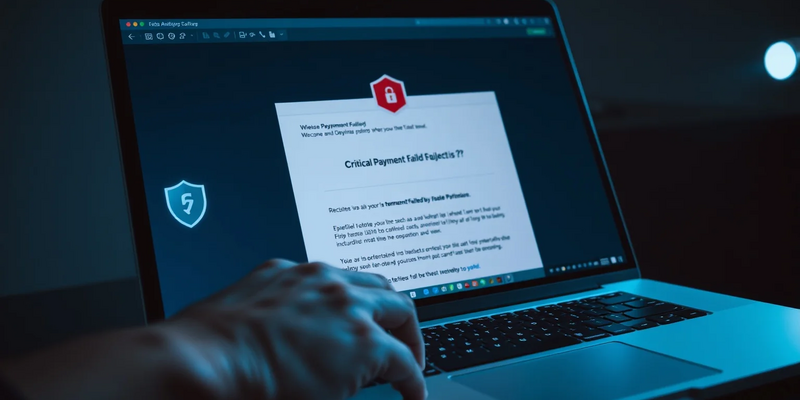

Die Kampagne setzt auf Panikmache: Opfer erhalten täuschend echte E-Mails, die angeblich von Sicherheitssoftware-Anbietern wie Norton oder McAfee stammen. Darin wird behauptet, eine Zahlung für das Abonnement sei fehlgeschlagen oder eine hohe Jahresgebühr stehe zur Erneuerung an. Mit dringenden Betreffzeilen wie „Kritische Zahlung fehlgeschlagen“ sollen Empfänger dazu gebracht werden, sofort zu handeln.

So funktioniert der Betrug

Der Ablauf ist perfide konstruiert. Die Phishing-E-Mail sieht täuschend echt aus – mit offiziellen Logos, korrekter Formatierung und professioneller Sprache. Sie behauptet, eine automatische Verlängerung für mehrere hundert Euro sei aktiviert, die Zahlung jedoch gescheitert.

Gefälschte Zahlungserinnerungen und fingierte Supportnummern führen immer wieder zu Datendiebstahl und hohen Kosten – besonders wenn die Nachrichten vertraute Sicherheitsmarken imitieren. Das kostenlose Anti‑Phishing‑Paket erklärt in vier klaren Schritten, wie Sie verdächtige E‑Mails erkennen, gefälschte Login‑Seiten entlarven und Mitarbeiter sowie Familie schützen. Enthalten sind praktische Checklisten und sofort umsetzbare Maßnahmen für Zuhause und im Unternehmen. Jetzt kostenloses Anti‑Phishing‑Paket herunterladen

- Link-Variante: Klickt das Opfer auf den enthaltenen Link, landet es auf einer gefälschten Login-Seite, die das Original der Antivirenfirma detailgetreu nachahmt. Dort werden Anmeldedaten und Kreditkarteninformationen abgegriffen.

- Telefon-Variante: Alternativ wird eine kostenlose Servicenummer angeboten. Am Telefon geben sich Betrüger als Support-Mitarbeiter aus und versuchen, direkt an Finanzdaten zu gelangen oder Fernzugriff auf den Computer zu erhalten – oft zur Installation von Schadsoftware.

Technische Raffinesse macht Angriffe schwer erkennbar

Was diese neue Angriffswelle besonders gefährlich macht, ist ihre technische Tarnung. Cyberkriminelle missbrauchen zunehmend legale Cloud-Infrastrukturen, etwa von Google Cloud, um ihre Phishing-Mails zu versenden. Diese scheinen dann von authentischen Adressen zu kommen und umgehen so Standard-Spamfilter.

Microsoft Threat Intelligence warnt zudem vor einer speziellen Methode: Angreifer nutzen komplexe E-Mail-Routing-Szenarien und falsch konfigurierte Domänenschutzmechanismen. So können sie gefälschte Nachrichten verschicken, die scheinbar von der internen Domain eines Unternehmens selbst stammen – ein Albtraum für die Erkennung im Geschäftsumfeld.

Phishing-as-a-Service senkt die Einstiegshürde

Hinter den Kampagnen stehen oft keine IT-Genies. Der Trend zu Phishing-as-a-Service (PhaaS) ermöglicht es auch weniger versierten Kriminellen, hochprofessionelle Angriffe zu starten. Plattformen wie „Tycoon2FA“ bieten fertige Toolkits, Infrastruktur und Vorlagen an.

Diese Services senken die Einstiegshürde erheblich und liefern sogar Werkzeuge, um Zwei-Faktor-Authentifizierung (2FA) zu umgehen. Die Strategie der Angreifer hat sich verlagert: Statt die Infrastruktur großer Firmen direkt zu hacken, mischen sie sich mit Hilfe legitimer Dienste – wie Workflow-Automatisierungstools – einfach unter den normalen Netzwerkverkehr.

Warum diese Taktik so heimtückisch ist

Die Ausnutzung von Vertrauen in Cybersicherheitsmarken ist ein besonders perfider Schachzug. Antivirensoftware gilt als erste Verteidigungslinie für Nutzer. Indem Angreifer genau diese Unternehmen imitieren, untergraben sie das fundamentale Vertrauen, das für jede Sicherheitsstrategie essenziell ist.

Phishing bleibt die häufigste Form der Cyberkriminalität. Milliarden Spam-Mails gehen täglich ein, und ein signifikanter Teil aller Datenschutzverletzungen beginnt mit gestohlenen Zugangsdaten. Ein besorgniserregender Zusatztrend ist der Einsatz von KI, um personalisierte und noch überzeugendere Phishing-Nachrichten zu generieren, die schwerer zu erkennen sind.

So können Sie sich schützen

Experten raten zu einem mehrschichtigen Schutzansatz, da diese Betrugsmaschen weiter an Raffinesse gewinnen werden.

- Skepsis bei unerwarteter Dringlichkeit: Seien Sie misstrauisch bei allen unaufgeforderten E-Mails oder Nachrichten, die sofortiges Handeln fordern – besonders bei Rechnungen oder Zahlungserinnerungen.

- Nie direkt klicken oder anrufen: Klicken Sie niemals auf Links in verdächtigen Mails und rufen Sie keine darin angegebenen Telefonnummern an.

- Direkter Weg zur Quelle: Öffnen Sie stattdessen Ihren Browser und navigieren Sie manuell zur offiziellen Website des Unternehmens. Verwenden Sie eine bekannte, vertrauenswürdige Kontaktnummer, um eine angebliche Rechnung zu prüfen.

- Phishing-resistente 2FA aktivieren: Nutzen Sie, wo immer möglich, eine starke Zwei-Faktor-Authentifizierung, die nicht per SMS umgangen werden kann.

- Technische Absicherung: Antivirenlösungen mit robustem Anti-Phishing- und Web-Schutz können viele dieser gefälschten Seiten erkennen und blockieren, bevor Schaden entsteht.

PS: Wenn Angreifer legale Cloud‑Dienste missbrauchen und Zwei‑Faktor‑Methoden umgehen, hilft nur ein klarer Schutzplan. Das Anti‑Phishing‑Paket liefert eine 4‑Schritte‑Anleitung mit Erkennungsmethoden, psychologischen Abwehrstrategien und technischen Schutzmaßnahmen – inklusive druckbarer Checkliste für IT‑Verantwortliche und Privatanwender. Holen Sie sich die kostenlosen Sofortmaßnahmen und reduzieren Sie das Risiko von Datenverlust. Jetzt Anti‑Phishing‑Paket gratis anfordern

@ boerse-global.de

Hol dir den Wissensvorsprung der Profis. Seit 2005 liefert der Börsenbrief trading-notes verlässliche Trading-Empfehlungen – dreimal die Woche, direkt in dein Postfach. 100% kostenlos. 100% Expertenwissen. Trage einfach deine E-Mail Adresse ein und verpasse ab heute keine Top-Chance mehr.

Jetzt anmelden.