OpenAI-Phishing nutzt offizielle Einladungsfunktion für Betrug

24.01.2026 - 19:02:12ChatGPT-Nutzer erhalten gefälschte Mails von echten OpenAI-Adressen – Sicherheitsexperten warnen vor einer raffinierten Phishing-Kampagne, die eine legale Plattformfunktion manipuliert.

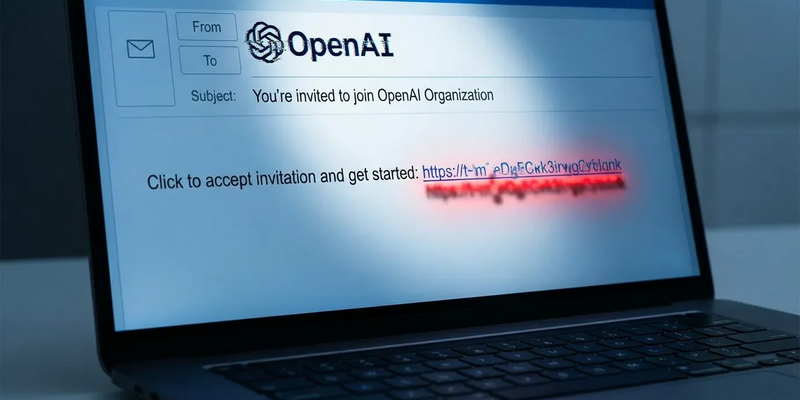

Eine ausgeklügelte Phishing-Kampagne zielt auf Nutzer von OpenAI und ChatGPT ab. Dabei werden betrügerische E-Mails von offiziellen Firmenadressen versendet, wie Cybersicherheitsexperten kürzlich warnten. Das System manipuliert die „Organisationseinladungs“-Funktion von OpenAI. So entstehen täuschend echte Nachrichten, die Standard-Spamfilter umgehen. Der Angriff hackt nicht die Server, sondern nutzt eine Kollaborationsfunktion als Waffe.

So funktioniert der Einladungs-Betrug

Die Sicherheitsfirma Kaspersky beschreibt die neue Methode in einem aktuellen Report. Angreifer erstellen Konten auf der OpenAI-Plattform. Im Feld für den Organisationsnamen tragen sie keinen Firmentitel ein, sondern ihren betrügerischen Text. Dieser kann gefälschte Abo-Erneuerungen, unseriöse Angebote oder dringende Warnungen enthalten – oft mit verdächtigen Links oder Telefonnummern.

Anschließend nutzen die Betrüger die Funktion „Lade dein Team ein“. Sie versenden die Einladung an eine Liste von E-Mail-Adressen. Da diese Einladungen von OpenAIs eigenen Systemen generiert und gesendet werden, stammen die Mails von einer legitimen Firmendomäne. Das verleiht ihnen eine Glaubwürdigkeit, die arglose Nutzer leicht täuscht.

Die hier beschriebene Angriffsmethode zeigt, wie geschickt Phisher legitime Plattformfunktionen missbrauchen, um täuschend echte Einladungen zu verschicken. Ein kostenloses Anti‑Phishing‑Paket liefert eine praxisnahe 4‑Schritte‑Anleitung: aktuelle Angriffsarten erkennen, technische Schutzmaßnahmen einführen, Mitarbeitende schulen und Verdachtsfälle schnell melden. Inklusive praxiserprobter Checklisten, Handlungsvorlagen und Hinweisen zu Vishing‑Anrufen. Ideal für Unternehmen, IT‑Verantwortliche und Entscheider, die ihre Organisation ohne grosse Investitionen schützen wollen. Anti‑Phishing‑Paket jetzt gratis herunterladen

Die Effektivität der Methode liegt in ihrer Einfachheit und dem ausgenutzten Vertrauen in die Marke OpenAI. Der Angreifer registriert ein Standardkonto. Bei der Einrichtung fordert die Plattform zur Erstellung einer „Organisation“ auf – eigentlich für Firmen und Teams gedacht. Das Namensfeld ist flexibel. Die gesamte Phishing-Nachricht wird hier eingebettet. Nach dem Speichern folgt der Einladungsschritt an die Opfer.

Die E-Mail-Vorlage selbst ist eine legitime Kollaborationseinladung von OpenAI. Der bösartige Text erscheint jedoch prominent im Nachrichtenkörper als Name der Organisation, zu der eingeladen wird. Die Betrüger setzen darauf, dass Empfänger auf die vertrauenswürdige Absenderadresse und die dringende Botschaft im Namen achten – und nicht den seltsamen Kontext hinterfragen.

Die Gefahren: Von „Vishing“ bis zu betrügerischen Diensten

Die Ziele der täuschenden E-Mails variieren. Kaspersky-Forscher haben mehrere Bedrohungstypen identifiziert. Einige Nachrichten werben für betrügerische Dienste, darunter illegale Erwachseneninhalte. Sie nutzen das offizielle E-Mail-Format, um Betrug zu bewerben, der sonst von Sicherheitssystemen blockiert würde.

Eine alarmierendere Variante nutzt „Vishing“ (Voice Phishing). Der bösartige Organisationsname enthält eine gefälschte Benachrichtigung. Oft wird behauptet, das Konto des Empfängers sei für eine teure Abo-Erneuerung belastet worden. Die Nachricht weist an, eine angegebene Telefonnummer anzurufen, um die Belastung zu stornieren. Dies ist eine Social-Engineering-Taktik. Sie lockt Opfer in ein Telefongespräch, in dem Betrüger sensible persönliche oder finanzielle Daten abgreifen können. Der durch die Drohung einer hohen Zahlung erzeugte Dringlichkeitsdruck verleitet Nutzer zum schnellen Handeln – ohne Überprüfung.

Analyse: Vertrauen in die Plattform wird ausgenutzt

Die Kampagne zeigt eine gravierende Schwachstelle auf: Legitime Funktionen auf vertrauenswürdigen Plattformen können für Social-Engineering-Angriffe missbraucht werden. Indem sie ihre bösartigen Inhalte in einen offiziellen Kommunikationskanal einbetten, umgehen Betrüger viele typische Warnsignale, auf die Nutzer achten – wie verdächtige Absenderdomänen. Die Gefahr liegt in der hohen technischen Glaubwürdigkeit der Nachrichten.

Der betrügerische Text mag zwar strukturell und kontextuell nicht zu einer Standard-Einladung passen. Diese Feinheit kann jedoch leicht übersehen werden, wenn Nutzer nicht erwarten, dass ein vertrauensdienst so missbraucht wird. Der Vorfall ist Teil eines Trends: Cyberkriminelle bewegen sich weg von plumpen, leicht erkennbaren Betrügereien hin zu ausgeklügelten Angriffen, die bekannte Marken imitieren und ihre Infrastruktur ausnutzen. Die weite Verbreitung von KI-Tools wie ChatGPT macht OpenAI zu einem primären Ziel für solche Imitationsversuche.

Schutzmaßnahmen für Nutzer

Da KI-Plattformen immer stärker in den privaten und beruflichen Alltag integriert werden, dürften solche Phishing- und Social-Engineering-Angriffe zunehmen. Sicherheitsexperten raten zu erhöhter Wachsamkeit – selbst bei E-Mails von vertrauenswürdigen Domänen. Der Inhalt jeder unerwarteten Nachricht muss genau geprüft werden, besonders wenn sie zu dringendem Handeln auffordert, Links enthält oder zum Anruf einer Telefonnummer bittet.

Gegen diesen spezifischen „Organisationseinladungs“-Betrug sollten Nutzer misstrauisch sein bei Einladungen von unbekannten Organisationen. Vor allem, wenn der Organisationsname eine Nachricht enthält, die fehl am Platz wirkt. Verdächtige Abo- oder Zahlungsbenachrichtigungen sollten stets direkt über die offizielle OpenAI-Website verifiziert werden – nicht über Links oder Telefonnummern aus einer E-Mail. Plattformbetreiber stehen vor der Herausforderung, potenziellen Missbrauch ihrer Funktionen einzuschätzen und Sicherheitsvorkehrungen zu implementieren, ohne legitime Kollaborationsfunktionen zu behindern.

PS: Vishing‑Anrufe, gefälschte Abbuchungen und manipulierte Organisationsnamen sind besonders tückisch und führen schnell zu Datenverlust oder finanziellen Schäden. Dieser kostenlose Guide erklärt praxisnah, wie Sie Telefonscams erkennen, Mitarbeitende richtig sensibilisieren und Notfallpläne erstellen, damit im Ernstfall schnell reagiert werden kann. Außerdem gibt es Empfehlungen für technische Filter und Meldewege, die Ihr Unternehmen sofort sicherer machen. Jetzt Anti‑Phishing‑Paket anfordern