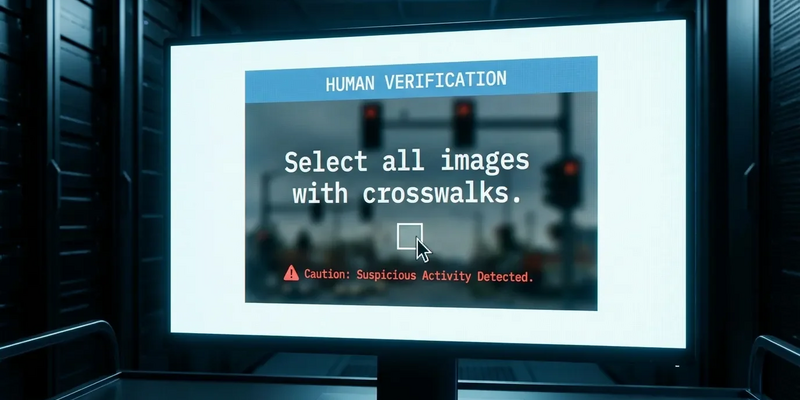

Fake-CAPTCHAs: Neue Phishing-Welle nutzt Vertrauen aus

21.01.2026 - 20:06:11Eine nuova Phishing-Methode nutzt gefälschte Sicherheitsabfragen, um Nutzer in die Falle zu locken. Statt vor Bots zu schützen, infizieren diese “Fake-CAPTCHAs” Computer mit Schadsoftware. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt bereits vor der perfiden Masche.

So funktioniert der trügerische Angriff

Der Betrug beginnt oft mit einem kompromittierten Link oder einer manipulierten Werbeanzeige. Auf der gefälschten Seite sieht der Nutzer ein vertrautes “Ich bin kein Roboter”-Kästchen. Doch der Klick darauf hat fatale Folgen.

Ein bösartiges Skript landet unbemerkt in der Zwischenablage. Anschließend erscheint eine Anweisung: Der Nutzer soll mit “Windows + R” das Ausführen-Fenster öffnen, das Skript einfügen und mit Enter starten. Wer dieser Aufforderung folgt, lädt sich die Schadsoftware selbst auf den Rechner – eine klassische Social-Engineering-Falle.

Gefährliche Fake‑CAPTCHAs sind eine neue Form des Phishings – oft reichen wenige Klicks, damit Schadsoftware ins System gelangt. Ein kostenloses Anti‑Phishing‑Paket erklärt in klaren, praxisnahen Schritten, wie Sie manipulierte Seiten erkennen, riskante Aufforderungen wie „Windows + R“ sofort abwehren und Ihre Konten schützen. Ideal für Privat- und Vielnutzer, die sich schnell absichern wollen. Anti‑Phishing‑Paket jetzt kostenlos herunterladen

Infostealer und Ransomware: Das steckt dahinter

Die über die Fake-CAPTCHAs verbreitete Malware ist vielfältig und gefährlich. Besonders häufig kommen Infostealer wie Lumma Stealer zum Einsatz. Diese Programme durchsuchen den infizierten Computer nach:

* Gespeicherten Passwörtern in Browsern

* Kreditkartendaten und persönlichen Informationen

* Zugangsdaten für Online-Banking und E-Mail-Konten

Die gestohlenen Daten landen anschließend in Untergrundforen. Doch das ist nicht alles: Sicherheitsforscher beobachten auch die Verbreitung von Remote-Access-Trojanern, Cryptominern und Ransomware über diese Methode. Selbst staatlich unterstützte Hackergruppen sollen die Technik nutzen.

Warum die Masche so erfolgreich ist

Der Trick der Angreifer ist psychologisch raffinierter, als er zunächst scheint. Sie missbrauchen das tief verwurzelte Vertrauen in eine alltägliche Sicherheitsfunktion. CAPTCHAs sind für die meisten Nutzer Routine – genau das macht sie zur perfekten Tarnung.

Die ungewöhnliche Aufforderung, einen Systembefehl auszuführen, wirkt im Kontext zunächst plausibel. Gleichzeitig umgeht sie viele Sicherheitsmechanismen: Da der Nutzer die Aktion selbst startet, werten Antivirenprogramme sie oft als legitime Handlung.

So schützen Sie sich vor der Gefahr

Die Angreifer werden ihre Methoden mit künstlicher Intelligenz weiter verfeinern. Um sich zu schützen, ist gesundes Misstrauen der beste Rat.

Warnsignale erkennen:

* Jede CAPTCHA-Abfrage, die nach dem Klick weitere manuelle Schritte verlangt

* Aufforderungen, Tastenkombinationen wie “Windows + R” zu nutzen

* Die Anweisung, Befehle in Systemdialoge einzufügen

Im Verdachtsfall sofort handeln:

1. Schließen Sie den Browser-Tab sofort

2. Trennen Sie den Computer vom Internet

3. Lassen Sie das System von einem Fachmann überprüfen

Präventiv sollten Sie wichtige Passwörter regelmäßig ändern, die Zwei-Faktor-Authentifizierung aktivieren und sicherstellen, dass Betriebssystem und Sicherheitssoftware immer aktuell sind. Ein legitimer CAPTCHA verlangt nie die Ausführung von Skripten – merken Sie sich diese einfache Regel.

PS: Im Anti‑Phishing‑Paket finden Sie eine druckbare Checkliste, psychologische Erkennungsmerkmale und Sofortmaßnahmen für den Ernstfall. Laden Sie den Gratis‑Guide herunter, speichern Sie die Checkliste und wissen Sie im Verdachtsfall genau, was zu tun ist – bevor Daten verloren gehen. Jetzt kostenlosen Anti‑Phishing‑Guide anfordern