DSGVO-Phishing: Neue Betrugswelle nutzt Datenschutz-Angst aus

10.01.2026 - 11:52:11Eine neue, hochprofessionelle Phishing-Welle trifft dieser Tage Unternehmen und Verbraucher in Deutschland und Europa. Die Angreifer nutzen gezielt Verunsicherung über die Datenschutz-Grundverordnung (DSGVO) aus, um Zugangsdaten und Bankinformationen zu stehlen. Sicherheitsexperten und Industrie- und Handelskammern (IHKs) haben in den letzten 72 Stunden dringende Warnungen herausgegeben.

Die „Compliance-Falle“: So funktioniert die neue Masche

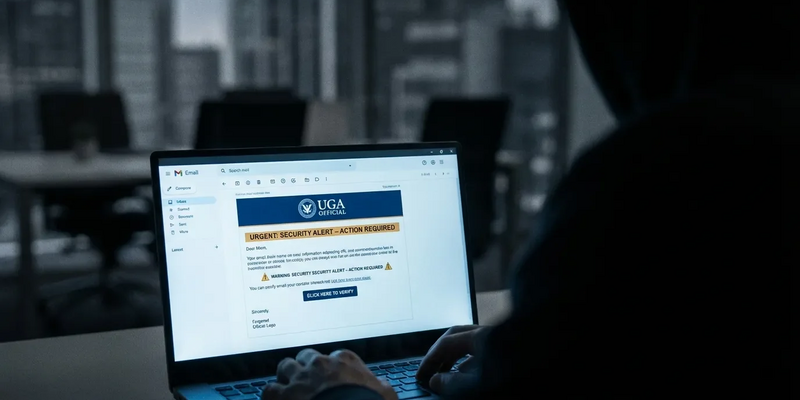

Seit dem 10. Januar 2026 verzeichnen Sicherheitsanalysten einen koordinierten Anstieg betrügerischer E-Mails. Diese geben vor, von der Deutschen Industrie- und Handelskammer (DIHK), lokalen IHKs oder großen Finanzinstituten zu stammen. Der Köder: eine angebliche Nichteinhaltung von DSGVO-Vorgaben.

Laut Warnungen der IHK Berlin und IHK Ulm erhielten Tausende Unternehmen E-Mails mit Betreffzeilen wie „Achtung: Letzte Erinnerung aufgrund unbehandelter Unternehmensdaten“ oder „Prüfung und ggf. Anpassung Ihrer Unternehmensdaten“. Die Nachrichten behaupten, dass der Empfänger aufgrund „verschärfter DSGVO-Anforderungen“ oder „neuer Rechtsvorschriften ab Januar 2026“ sofort seine Handelsregisterdaten verifizieren oder seine Identität bestätigen müsse. Andernfalls drohen die Absender mit der „Löschung aus dem Handelsregister“ oder der „Sperrung von Konten“.

Kennzeichen der aktuellen Angriffswelle:

* Professionelles Erscheinungsbild: Die E-Mails verwenden hochwertige Logos der DIHK oder bestimmter Banken.

* Gefälschte Absender: Obwohl der Anzeigename offiziell wirkt, stammen die E-Mails oft von verdächtigen Domains wie @planet.com.

* Druck durch Dringlichkeit: Künstliche Fristen von 24 bis 48 Stunden sollen Opfer dazu bringen, Sicherheitschecks zu umgehen.

Passend zum Thema DSGVO‑Vortäuschungen – viele Unternehmen unterschätzen, wie geschickt Phisher Compliance‑Sprache einsetzen, um Mitarbeiter zu manipulieren. Das kostenlose Anti‑Phishing‑Paket erklärt in vier klaren Schritten, wie Sie gefälschte DSGVO‑Anfragen erkennen, Phishing‑Links entlarven und Mitarbeiter gezielt sensibilisieren. Mit Praxisbeispielen, Checklisten und Vorlagen für Schulungen. Schützen Sie Logins und Bankdaten jetzt proaktiv: Jetzt kostenloses Anti‑Phishing‑Paket anfordern

Missbrauch des „Auskunftsrechts“ (Artikel 15)

Eine besonders gefährliche Variante dieser Kampagne nutzt das DSGVO-Auskunftsrecht aus. Unternehmen erhalten hier E-Mails, die vorgeben, von einer „Datenschutzbehörde“ oder einem Rechtsvertreter zu stammen. Die Nachricht behauptet, ein formelles Auskunftsersuchen nach Artikel 15 sei ignoriert worden oder die Datenverarbeitung des Unternehmens werde überprüft.

Zur „Klärung“ des Problems wird der Empfänger aufgefordert, auf einen Link zu klicken. Dieser führt jedoch nicht zu einem legitimen Portal, sondern zu einer Phishing-Website, die Microsoft-365-Zugänge oder interne Logins abfängt. Am 9. Januar 2026 warnte die belgische Cybersicherheitsbehörde Safeonweb vor einem ähnlichen Angriff auf Bankkunden, bei dem Nutzer ihre Identität „im Rahmen der DSGVO“ bestätigen sollten.

Branchenreaktion und Expertenanalyse

Der Zeitpunkt der Kampagne ist kein Zufall. Zu Jahresbeginn aktualisieren viele Organisationen ihre Verwaltungsunterlagen und sind daher anfälliger für Köder mit der Aufforderung, „Ihre Daten zu aktualisieren“.

„Die Angreifer nutzen die psychologische Komplexität der DSGVO aus“, erklärt ein Cybersicherheitsanalyst in einem Bericht von Ende dieser Woche. „Jeder Unternehmer fürchtet eine Datenschutzstrafe oder eine Handelsregisterlöschung. Indem sie den Phishing-Angriff als ‚Compliance-Notwendigkeit‘ darstellen, umgehen die Täter die Skepsis, die normalerweise Finanzbetrügereien entgegengebracht wird.“

Rechtsexperten verweisen zudem auf den Aufstieg von „Litigation Phishing“ – einem Trend, bei dem Kriminelle die Sprache rechtlicher Drohungen imitieren. Während echte Abmahnwellen in den letzten Jahren ein Ärgernis waren, zielt diese kriminelle Variante nicht auf eine Vergleichszahlung, sondern auf direkten Zugang zu Unternehmensnetzwerken ab.

Offizielle Hinweise der Behörden (Januar 2026):

* DIHK/IHK: Die Kammern stellen klar, dass sie Datenabgleiche niemals per E-Mail-Link anfordern oder auf diese Weise mit sofortiger Löschung drohen.

* CERT-Bund: Das Computer Emergency Response Team des Bundes betont, dass das Patchen von Systemen nur die halbe Miete ist – die Sensibilisierung der Mitarbeiter bleibt die kritische Verteidigung gegen Social Engineering.

Ausblick: Die KI-Gefahr am Horizont

Sicherheitsexperten warnen, dass sich diese textbasierten Phishing-Kampagnen wahrscheinlich zu überzeugenderen Multimedia-Angriffen weiterentwickeln werden. Branchenberichte aus der ersten Januarwoche 2026 heben das wachsende Risiko KI-gestützter Deepfake-Phishing-Angriffe hervor. Dabei könnten Täter Sprachsynthese nutzen, um CEOs oder Datenschutzbeauftragte zu imitieren und so gefälschte Compliance-Anfragen zu autorisieren.

Für das erste Quartal 2026 wird Unternehmen geraten, jede E-Mail, die unter dem Deckmantel des „Datenschutzes“ sofortiges Handeln fordert, mit äußerster Skepsis zu behandeln. Der empfohlene Weg ist, die Anfrage zu überprüfen, indem man direkt zum offiziellen Portal navigiert – anstatt auf Links in der E-Mail zu klicken.

Solange das EU-„Digital Omnibus“-Reformpaket diskutiert wird, das einige DSGVO-Anforderungen vereinfachen soll, werden Kriminelle die „Verwirrung durch den Wandel“ wohl weiter als Deckmantel für ihre Operationen nutzen. Unternehmen sollten ihre internen Sicherheitsschulungen sofort aktualisieren, um diese spezifischen „Compliance-Phishing“-Szenarien abzudecken.

PS: Wollen Sie verhindern, dass gefälschte DSGVO‑Anfragen Zugangsdaten abgreifen? Das Anti‑Phishing‑Paket liefert psychologische Hintergründe zu aktuellen Angriffsmustern, konkrete Abwehrmaßnahmen und sofort einsetzbare Vorlagen für Mitarbeiterschulungen. Ideal für Geschäftsführer, IT‑Verantwortliche und Datenschutzbeauftragte, die Awareness‑Programme schnell aktualisieren wollen. Anti‑Phishing‑Paket jetzt kostenlos herunterladen