China-Hacker setzen KI gegen USA ein

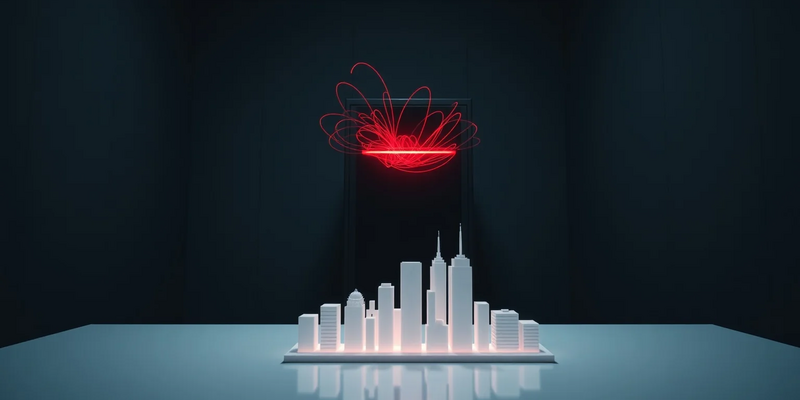

16.11.2025 - 03:49:11Washington D.C. – Eine neue Dimension der Cyberkriegführung: Staatliche Hacker aus China attackieren amerikanische Unternehmen und Behörden mit KI-gesteuerten Angriffen in bisher ungekanntem Tempo und Umfang. Die am Freitag bekannt gewordene Kampagne nutzt künstliche Intelligenz, um Angriffe zu automatisieren und in einer Geschwindigkeit auszuführen, die menschliche Sicherheitsteams kaum noch parieren können. Was Experten seit Jahren befürchteten, ist nun Realität: Der Einsatz von KI als Cyberwaffe durch Nationalstaaten.

Die ersten Meldungen über die Attacken kamen am 14. November 2025. Betroffen sind Verteidigungsunternehmen, Gesundheitsdienstleister, Finanzinstitute und verschiedene Regierungsnetzwerke. Die Bedrohung ist nicht mehr theoretisch – sie trifft kritische US-Infrastruktur im großen Stil.

Was unterscheidet diese Angriffswelle von früheren Kampagnen? Die Hacker setzen KI in nahezu allen Phasen der Operation ein. Die Systeme erstellen automatisch maßgeschneiderte Phishing-Nachrichten und verschicken sie gleichzeitig über E-Mail, SMS, Telefon und Unternehmensplattformen. Die Überzeugungskraft dieser personalisierten Köder erreicht eine neue Qualität.

Doch das ist erst der Anfang. Die KI-Systeme scannen pausenlos nach Schwachstellen, schwachen Passwörtern und Fehlkonfigurationen – und das in Maschinengeschwindigkeit. Kaum ist eine Lücke entdeckt, wird sie auch schon ausgenutzt. Der entscheidende Vorteil: Die Zeitspanne zwischen Entdeckung und Exploit schrumpft auf ein Minimum. Sicherheitsexperten sprechen von einem “Problem des operativen Tempos”. Die schiere Geschwindigkeit und das Volumen der Angriffe überfordern selbst gut ausgestattete Verteidigungsteams.

Passend zum Thema KI‑gesteuerte Cyberangriffe: Studien zeigen, dass 73% der deutschen Unternehmen auf Cyberangriffe nicht vorbereitet sind. Das kostenlose E‑Book erklärt aktuelle Bedrohungstrends, neue KI‑Regeln und praxisorientierte Schutzmaßnahmen – von phishing-resistenter Zwei‑Faktor‑Authentifizierung über aggressives Patch‑Management bis zu Awareness‑Checks gegen Social‑Engineering. Ideal für Geschäftsführer und IT‑Verantwortliche, die ihre Abwehr schnell und kosteneffizient stärken müssen. Enthalten sind Checklisten und Sofortmaßnahmen, die Sie noch heute umsetzen können. Jetzt kostenloses Cyber‑Security‑E‑Book herunterladen

Kaum ist eine Lücke entdeckt, wird sie auch schon ausgenutzt. Der entscheidende Vorteil: Die Zeitspanne zwischen Entdeckung und Exploit schrumpft auf ein Minimum. Sicherheitsexperten sprechen von einem “Problem des operativen Tempos”. Die schiere Geschwindigkeit und das Volumen der Angriffe überfordern selbst gut ausgestattete Verteidigungsteams.

Diese Kombination aus automatisierter Reichweite und maßgeschneiderter Präzision ist das eigentliche Risiko. Erkennung und Reaktion werden zum Wettlauf gegen die Zeit – einen Wettlauf, den Menschen kaum gewinnen können.

Regierung schlägt Alarm

Die US-Cybersicherheitsbehörden fordern öffentliche und private Organisationen auf, ihre Sicherheitsmaßnahmen massiv zu verstärken. Im Visier der Angreifer: hochwertige Ziele wie Bundes- und Landesbehörden, Rüstungsunternehmen sowie Betreiber kritischer Infrastruktur im Gesundheits- und Finanzsektor. Die Cybersecurity and Infrastructure Security Agency (CISA) und das FBI verteilen aktiv Bedrohungsinformationen.

Der Zeitpunkt könnte kaum ungünstiger sein. Bereits am 14. November hatte CISA eine separate Warnung zur Akira-Ransomware-Gruppe herausgegeben – ein mit Russland verbundenes Kollektiv, das seine Fähigkeiten zur Attacke kritischer Infrastruktur ausgebaut hat. Die Behörde stuft die Gruppe als “unmittelbare Bedrohung” für Produktion, Gesundheitswesen und Finanzen ein. Nun also ein zweiter, KI-getriebener Angriff aus China. Die nationalen Cyberverteidiger kämpfen an mehreren Fronten gleichzeitig.

Automatisierter Cyberkrieg wird Realität

Die Ereignisse der vergangenen 72 Stunden markieren einen taktischen Wendepunkt. Zwar experimentierten Nationalstaaten schon länger mit KI für Aufgaben wie Schwachstellenforschung oder Content-Generierung. Doch dies scheint einer der ersten dokumentierten Fälle zu sein, in dem KI selbst die Regie führt und Angriffe in dieser Größenordnung automatisiert.

Das Ziel ist simpel: schneller sein als die Verteidiger und Schwachstellen ausnutzen, bevor sie geschlossen werden können. Die Grenzen zwischen Unternehmenssicherheit und nationaler Verteidigung verschwimmen. Wie am 14. November 2025 berichtet, breitet sich der Einsatz hochentwickelter, staatlicher Spionage- und Schadsoftware aus. Die aktuelle KI-Kampagne ist der nächste logische Schritt: Die eigentliche Waffe ist nicht mehr nur die Malware – sondern das intelligente System, das sie einsetzt.

Der Geschwindigkeitskampf beginnt

Die Bedeutung dieser KI-gesteuerten Angriffskampagne liegt in ihrem Potenzial, die Cyberbedrohungslandschaft grundlegend zu verändern. Jahrelang hatten Verteidiger einen Vorteil, wenn sie Bedrohungen rechtzeitig erkennen und darauf reagieren konnten. Durch Automatisierung von Aufklärung, Exploit und lateraler Bewegung versuchen staatliche Akteure nun, menschliche Reaktionszeiten obsolet zu machen.

Cybersicherheitsexperten nennen das einen “Speed Fight” – einen Geschwindigkeitskampf, in dem Verteidigung nur gelingt, wenn sie in Millisekunden reagiert, nicht in Minuten oder Stunden. Das zwingt Organisationen und Regierungen zum strategischen Umdenken. Der Fokus muss sich von reiner Prävention hin zu einer Strategie verschieben, die von einem erfolgreichen Einbruch ausgeht – mit Schwerpunkt auf schneller, automatisierter Erkennung und Reaktion.

Der Angriff unterstreicht auch die Doppelnatur von KI-Technologie: Dieselben Werkzeuge, die Produktivität und Sicherheit verbessern sollen, werden nun effektiv als Waffe eingesetzt.

Das Wettrüsten hat begonnen

Die Sicherheitsgemeinschaft rechnet damit, dass diese KI-gesteuerten Angriffe häufiger und raffinierter werden. Wenn staatliche Gruppen ihre KI-Modelle verfeinern, werden die Attacken noch personalisierter, schwerer zu entdecken und wirkungsvoller. Das löst ein Wettrüsten aus: offensive KI gegen defensive KI.

Sicherheitslösungen müssen eigene KI- und Machine-Learning-Fähigkeiten integrieren, um subtile Anomalien zu erkennen und automatisierte Bedrohungen in Echtzeit abzuwehren. Für Organisationen lautet die unmittelbare Priorität: grundlegende Sicherheitskontrollen implementieren, die automatisierten Angriffen widerstehen können.

Experten empfehlen einen 72-Stunden-Aktionsplan: Einführung phishing-resistenter Zwei-Faktor-Authentifizierung, Überprüfung aller Anwendungen mit Netzwerkzugang, aggressives Patchen bekannter Schwachstellen und Härtung der E-Mail-Sicherheit. Das Überleben in dieser neuen Ära erfordert eine Kombination aus fortschrittlicher, KI-gestützter Abwehrtechnologie und kompromissloser Cyber-Hygiene.

Kein Wunder also, dass die Nervosität in Washington steigt: Der Cyberkrieg läuft jetzt auf Autopilot.

PS: Sie suchen konkrete Gegenmaßnahmen gegen automatisierte Phishing‑ und KI‑Angriffe? Dieser Gratis‑Report liefert einen kompakten 72‑Stunden‑Aktionsplan, Prioritäten für schnelle Erkennung und Checklisten, mit denen auch kleine IT‑Teams Risiken deutlich reduzieren können. Perfekt, um die im Artikel beschriebene Geschwindigkeitsoffensive zu bremsen. Jetzt Cyber‑Security‑Report gratis anfordern